50135

4

Приветствую всех. На просторах интернета не утихают споры о том что какая операционная система лучше Windows или *NIX. Сегодня я подолью масла в огонь или дам в руки виндузятникам молоток с помощью которого они могут получить перевес в споре, рассказав как сделать Windows безопасным от вирусов на 99% без всяких антивирусов, только ловкость рук и никакого мошенничества.

Сначала небольшое лирическое отступление, как мы все с Вами знаем с дуру и хрен можно сломать, так и 90% заражений вирусов происходит по вине пользователей. Зашли на сайт с любимой детской порнухой, открыли как они думают фотки пилотки, которые прислала им таинственная незнакомка и так далее. Так что спасать мы будем себя от самих себя. И так приступим.

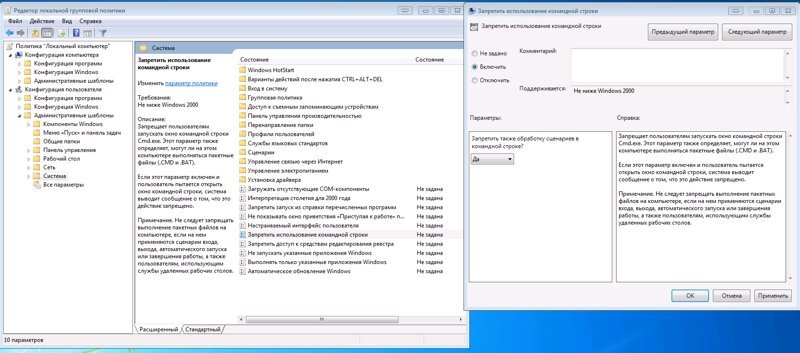

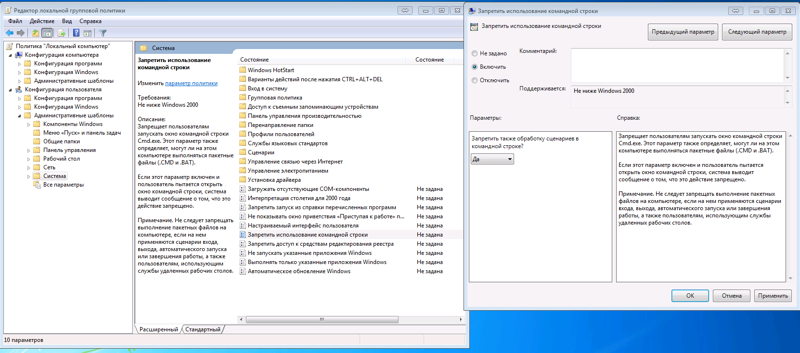

1. Запрещаем использование командной строки

Жмем Пуск в строке поиска вводим gpedit.msc и настраиваем как показано на скрине. Это не даст использовать командную строку для запуска программ. Этот запрет нужен чтобы дополнить следующий шаг.

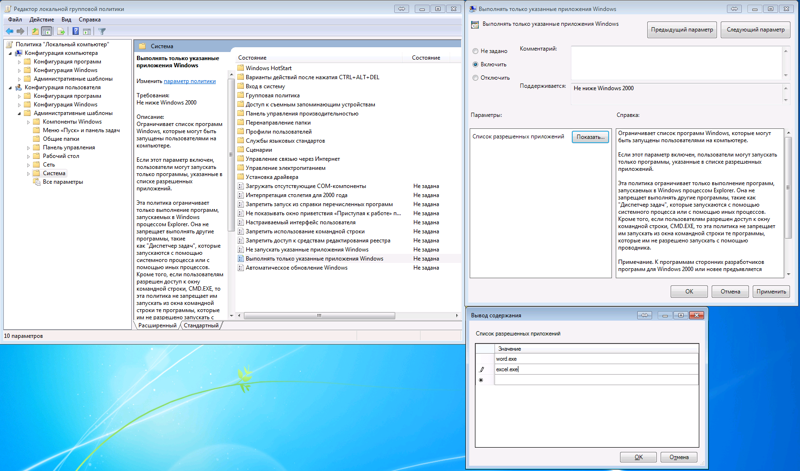

2. Создаем список разрешенных программ

Жмем Пуск в строке поиска вводим gpedit.msc и настраиваем как показано на скрине. В списке надо ввести список всех программ, которые вы считаете что они могут запускаться на компьютере. Вписывать надо название исполняемого файла без пути, например word.exe Это самый муторный процесс, но сделав его счастие будет преследовать Вас на протяжении все оставшийся жизни :) Внимательны пользователь увидит в описании что этот запрет не распространяется на командную строку, но эту "дыру" мы прикрыли в шаге 1.

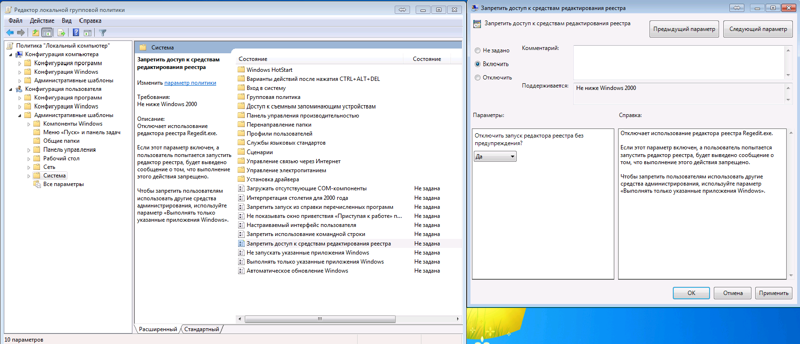

3. Запрещаем редактировать реестр

Жмем Пуск в строке поиска вводим gpedit.msc и настраиваем как показано на скрине. Теперь вносить изменения в реестр нельзя.На самом деле этот шаг избыточен, так как в следующем шаге мы отключим права Администратора у пользователя, но т.к. мы настраиваем все по взрослому, то пускай будет.

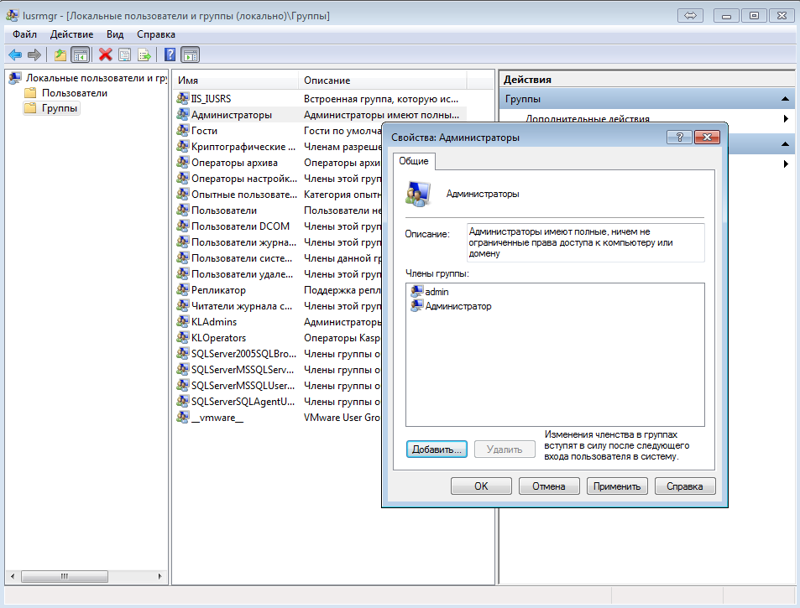

4. Убираем Администраторские права.

Отключаем себе права администратора. Для этого надо нажать Пуск ->в строке поиска ввести lusrmgr.msc в открывшемся окне нажать "Группы" и из группы "Администраторы" удалить учетную запись под кем Вы работаете в Windows. Должна получиться примерно такая картина. После этого надо проверить добавлена ли рабочая учетная запись в группу "Пользователи"

Все наша система безопасна, если и проберется вирус на Ваш компьютер, то максимум чем может Вам навредить это занять несколько килобайт свободного места на диске. Кстати с помощью этого способа родители могут разрешить своим чадам играть только в сапера, да мало ли как поднасрать можно. Все удачи и безопасного лазанья по порносайтам.

Ссылки по теме:

- Деревянный корпус для ПК своими руками

- Когда не можешь уже остановиться... И строишь, и строишь

- 17 декоративных ваз из винных бутылок, которые легко сделать самостоятельно

- Самовольные надстройки. Как они это узаконили?

- Необычные автомобили с одной лошадиной силой

реклама

Получение прав администратора на Windows 10 больше не требует сложных ухищрений и вредоносных приложений. Специалисты по безопасности обнаружили, что хакерам достаточно нажать на Shift + F10 во время обновления системы.

Сами Лайхо пишет, что эксплоит возможен по причине приостановки работы BitLocker во время установки обновления Windows 10. Windows Preinstallation Environment позволяет запускать окно командной строки кнопками Shift + F10.

Это окно запускается с системным доступом, так что злоумышленники могут выполнить серию команд с правами администратора. Затронуты не только предварительные сборки Windows 10, но и при обновлении с RTM до November Update или Anniversary Update. Повышение привилегий в этот момент возможно даже на компьютерах с включенным шифрованием BitLocker. Оно не требует дополнительных устройств или приложений.

BitLocker не прекращает работать, а ставится на паузу, так что проверки криптопроцессора TPM (Trusted Platform Module) и защита паролем обходятся, давая доступ к локальным дискам из командной строки. Есть несколько методов противостояния использованию этой уязвимости, включая использование WSUS.

На домашних ПК это не должно стать проблемой, поскольку злоумышленникам нужен физический доступ к устройству. Для компаний с множеством компьютеров опасность более реальна. Microsoft уже работает над патчем.

- Одеть презерватив, забинтовать, смазать йодом, одет сверху еще один презерватив... И ни каких половых связей.

есть 400 относительно честных способов выполнить любые действия с виндой, даже после всех этих манипуляций, что в посте указаны.

кубунтой и хубунтой и т.д.) и генту, который мягко говоря не является заменой виндам в плане простоты и надежности.

Ставятся как хотят и куда хотят, и не смотря на всякие антивирусы, и так далее...

А основной поставщик вирусов, это пиратское ПО в котором по умолчанию зашито 100-500 программ шпионов...и вы сами даете им разрешение для работы на вашем компьютере...

Вы сами качаете файлы с вирусами из интернета, и если даже они у вас спрашивают разрешение, то вы его даете, иначе не скачается и не запустится, то, что вы хотели увидеть, услышать, поиграть...

Даже сраный скайп, это шпионское ПО, и вы сами его разрешаете...

Нет смысла, будучи пользователем интернет пытаться отгородиться от каких то там опасностей...весь интернет сплошная засада...

Вот Вы посмотрели электроинструмент на рабочем компьютере, а дома включаете, оба на, все баннеры в браузере вам показывают электроинструмент, да уже даже шпионить за вами не надо, и так всё ясно, даже вирусы ставить не надо, вас с потрохами сдаст браузер и аккаунт почты, или еще каких то средств связи...

Выключаем бесовскую машину.

Пункт №6

Выходим в окно.

Знаю отличный метод: ставим Хамелеон, трахаемся с его плейлистом, закатываем Эль Капитана (ну или хотя бы Ёсемити), трахаемся с кексами. Вуаля.

Короче, говновброс. Защищённость системы немного повышается (не очень сильно, хороший вирус под винду в состоянии взять системные права сам, независимо от настроек пользователя), но работать на этой системе будет невозможно без геморроя.

ваш диск даже в 5.25д и то великовато будет.....апгрейд делать надо однако....так что вам только такая прога подойдет

Так же не стоит забывать о макровирусах (word.exe разрешен ? )

В общем подробности здесь и таких там ни одна и ни две, а целое семейство, последнюю латали в августе сего года :)

Данная уязвимость позволяет запустится от имени учетной записи SYSTEM. Или предложишь ее тоже удалить )))

Еще раз подчеркну запустится ! и пофиг на всякие ограничения пользователя!